Очевидно, что при проведении модернизации требуются новые технологии. При этом российский рынок сильно зависит от импорта во многих областях.

Геополитические факторы способствуют существенному удорожанию эксплуатации существующих систем и развития новых.

В итоге новые технологии внедряются, но в незначительном объеме. Однако сложность и невозможность изменения технологического процесса и замены основного полевого оборудования на более современное в ряде случаев можно компенсировать, модернизировав процессы управления и внедрив для этого новые информационные технологии.

Угрозы, связанные с цифровизацией предприятий

Новые технологии всегда тянут за собой новые уязвимости, угрозы и риски, которые необходимо купировать «на горячую».

Наши исследования ландшафта угроз систем АСУ показывают, что внедрение новых типов систем увеличивает поверхность атаки. Особенно это актуально для систем, требующих одновременно связи с интернетом и доступа к АСУ.

Рассмотрим статистику по компьютеризированным системам управления техническим обслуживанием (CMMS). Согласно нашему исследованию, в первом полугодии 2022 года 38,2 % таких систем были атакованы как минимум один раз.

Статистика по источникам представлена на рисунке 1.

Основная часть атак связана с доступом к интернет-ресурсам, далее – атаки посредством электронной почты (фишинг), на третьем месте – использование съемных носителей (usb-flash, внешние жесткие диски и т.п.).

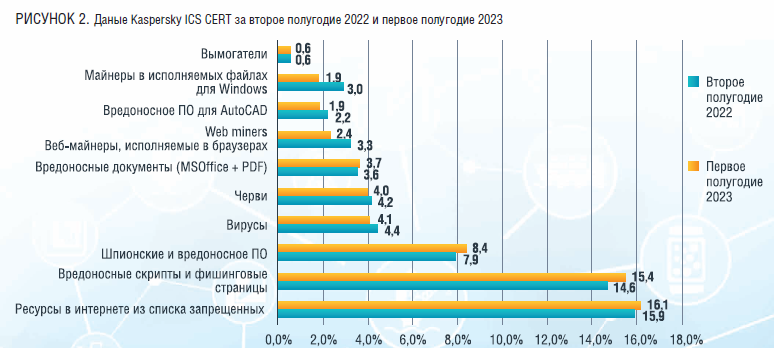

В рейтинге заблокированных угроз на первых местах – шпионское ПО и фишинг. Далее следуют банкеры, вымогатели и самораспространяющееся вредоносное ПО (черви и вирусы).

Как и для других типов IT- и OT-систем, большинство заблокированных угроз имеют случайный характер. Их успех объясняется в основном низкой осведомленностью сотрудников и подрядчиков в вопросах кибербезопасности. Второй важный фактор – ошибки и недоработки IT-, OT- и ИБ-специалистов, в чьи обязанности входит обеспечение безопасности систем предприятия.

Таким образом, мы видим, что использование новых «продвинутых» технологий, типа CMMS, на промышленных предприятиях может заметно увеличивать поверхность атаки и соответствующие киберриски.

Внедрение ИТ и цифровизация

Тем не менее про необходимость активного внедрения ИТ для модернизации предприятий и объектов говорят нефтяные компании и Минэнерго России.

Многие прогрессивные компании, такие как СИБУР, Газпром нефть, Роснефть и прочие внедряют различные цифровые системы моделирования технологических процессов. Такие системы хороши, но статичны.

Эти технологии дают возможность различных моделирований и расчетов, экономии ресурсов, однако для современного производства этого не всегда может быть достаточно.

Для оперативной и более качественной работы нужна «живая» и динамическая модель. Данные вопросы помогают решать технологии цифровых двойников (ЦД).

Цифровые двойники

ЦД это виртуальная копия какого-либо объекта, которая достоверно воспроизводит все происходящие на оригинальном объекте процессы в режиме реального времени, так что в каждый момент времени параметры состояния ЦД соответствуют параметрам состояния физического объекта.

ЦД могут быть очень разными в зависимости от целей, которые компания хочет достичь. Уровень сложности ЦД в каждом случае определяется индивидуально и зависит от уровня детализации, типа визуализации, выполняемого функционала и глубины аналитики.

Внедрение ЦД дает дополнительные возможности оптимизации процессов управления производственными активами предприятия и процессов обеспечения его кибербезопасности.

Основной упор в обеспечении кибербезопасности предприятий нефтегазовой промышленности делается на операционные задачи – управление уязвимостями, мониторинг и обнаружение атак, реагирование на инциденты, восстановление нормальной работы систем после вызванных инцидентами сбоев и т.д. Все эти процессы могут быть оптимизированы с применением возможностей ЦД.

Обеспечение безопасности ЦД

Приоритетной задачей является обеспечение безопасной работы не столько самого ЦД, сколько непосредственно объекта, который этот двойник моделирует. Здесь важен комплексный подход: использование принципов эшелонированной защиты, а также внедрение кибериммунных решений. Речь о конструктивно безопасных (secure-by-design) системах, в которых меры безопасности интегрированы в архитектуру и программный код и являются его частью.

Благодаря особенностям архитектуры, подавляющее большинство атак на кибериммунную систему будут неэффективны: они не смогут повлиять на выполнение ею критических функций, заложенных на этапе проектирования.

«Лаборатория Касперского» сформировала кибериммунный подход к построению secure‑by-design решений, а также технологическую платформу – операционную систему KasperskyOS, предоставляющую интерфейсы, механизмы и инструменты для их разработки.

Помимо использования кибериммунных решений, не стоит забывать про комплексную защиту промышленной инфраструктуры. Этот подход реализован в экосистеме Kaspersky OT CyberSecurity.

Ее основной элемент – современная Extended detection and response (расширенное обнаружение и реагирование) XDR-платформа Kaspersky Industrial CyberSecurity (KICS), спроектированная изначально для промышленности. Она способна централизованно в рамках всей промышленной сети обнаруживать сложные атаки и реагировать на них. Единая концепция промышленной кибербезопасности объединяет три основных элемента непрерывности производственных и бизнес-процессов: технологии, экспертизу и знания.

Промышленный XDR в основе экосистемы стал возможен благодаря объединению усиленного базового решения для защиты конечных узлов KICS for Nodes с технологией EDR, добавлением средства обнаружения атак на уровне сети, а также обогащению инструментами для реагирования на атаки и их расследования. Такой подход также позволяет обогащать данные об инвентаризации сети и событиях информационной безопасности KICS for Networks телеметрией с конечных узлов.

Для заказчиков с широким кругом потребностей в экосистему Kaspersky OT CyberSecurity включили решение для обнаружения аномалий в работе технологического оборудования Kaspersky MLAD; систему защиты воздушного пространства от беспилотных летательных аппаратов Kaspersky Antidrone; платформу для построения защищенных промышленных сетей Kaspersky SD-WAN, SIEM-система Kaspersky Unified Monitoring and Analysis Platform. Также в экосистему входят кибериммунные решения на базе KasperskyOS:

• тонкие клиенты для безопасного подключения к удаленным рабочим столам (Kaspersky Thin Client);

• шлюзы для построения надежных и функциональных систем интернета вещей (Kaspersky IoT Secure Gateway);

• контроллеры для IoT, позволяющие устранить киберриски, связанные с атаками на системы диспетчеризации и автоматизации в инфраструктуре умного города и в промышленности.

Kaspersky OT CyberSecurity обеспечивает соответствие регуляторным требованиям, помогая предприятиям закрыть более 80 % требований по безопасности за счет комплексного предложения от одного вендора.

Заключение

В современном производстве для обеспечения конкурентоспособности и снижения затрат не обойтись без внедрения новых технологий. Примером являются цифровые двойники, позволяющие значительно снижать риски для производства и повышать его эффективность. Однако они нуждаются в современной киберзащите.

Комплексный подход к кибербезопасности позволит защитить не только конкретные технологии, но и всю инфраструктуру предприятия от самых сложных киберугроз. Такими технологиями могут выступать экосистемы, такие как Kaspersky OT CyberSecurity, которые надежно защищают как IT, так и OT-сегмент.

В свою очередь, внедрение безопасных ЦД может открывать в дальнейшем дополнительные возможности не только для решения задач оптимизации управления производственными активами предприятия, но и для решения задач информационной безопасности.